viernes, 16 de febrero de 2024

Una pequeña conversación con Gemini al propósito de su cambio de nombre

lunes, 6 de julio de 2020

Tiempos de Educación Digital

domingo, 10 de marzo de 2019

Fake News

Gran parte de nuestro progreso como seres humanos se ha debido a nuestra capacidad de comunicarnos y de transmitir conocimiento. Casi todas las especies poseen un sistema propio de comunicación, las abejas, por ejemplo, utilizan movimientos en forma de complejas danzas para mostrar la ubicación de sus alimentos, pero somos nosotros, los seres humanos, la especie que mejor lo ha desarrollado, evolucionando junto a la humanidad. Nuestros primeros ancestros seguramente transmitieron sus conocimientos en base a señas, gruñidos y dibujos, antes de poder desarrollar un lenguaje.

Gran parte de nuestro progreso como seres humanos se ha debido a nuestra capacidad de comunicarnos y de transmitir conocimiento. Casi todas las especies poseen un sistema propio de comunicación, las abejas, por ejemplo, utilizan movimientos en forma de complejas danzas para mostrar la ubicación de sus alimentos, pero somos nosotros, los seres humanos, la especie que mejor lo ha desarrollado, evolucionando junto a la humanidad. Nuestros primeros ancestros seguramente transmitieron sus conocimientos en base a señas, gruñidos y dibujos, antes de poder desarrollar un lenguaje. |

| Acme Telephoto - The Gastonia Daily Gazette (North Carolina), November 3, 1938 (page 8) |

Publicado en Linkedin

miércoles, 29 de agosto de 2018

Una breve historia de suspenso con algunos consejos

La mañana inició con un estupendo día soleado, de esos que brillan y animan, pero no queman y una brisa que refresca.

Con todos los ánimos arriba saco de la hibernación a mi PC de escritorio principal.

Consejo #1: es mejor hibernar los equipos a esperar todo el ciclo de encendido (aunque en el caso de Windows 10 se hace una hibernación parcial al apagar el equipo) para ello tengo configurada una tecla de acceso rápido que presiono cuando “termino” mi trabajo y con ello inicia una suspensión híbrida.

Una vez ingresado en el sistema, tengo la costumbre de darle una mirada muy general, como el ciclista que revisa su bicicleta antes de salir con ella.

Consejo #2: Si su PC es una de tus herramientas de trabajo, más vale que se asegure que está en buen estado, una revisión mínima regular y una realizada por un profesional cada cierto tiempo le ahorrará muchos dolores de cabeza.

Reviso que esté encendida mi unidad de respaldo, las ventanas y pestañas que pude haber dejado abiertas en el navegador la jornada anterior, tal vez producto de un momento de procrastinación, y que posiblemente ya no me sirvan, consumiendo preciada memoria.

Consejo #3: Las PC de oficina, salvo excepciones, no suelen tener demasiada memoria y los navegadores son programas que consumen mucha de ella, al anticipar la descarga de páginas que se supone ingresará, esto con el fin de mejorar la experiencia general del usuario. Si realmente no necesita tener abierta una pestaña en particular en su navegador es mejor que la cierre, en especial si usa Chrome. Para ayudarlo con el hábito de las múltiples pestañas abiertas, existe una extensión en Chrome llamada “Session Buddy” que permite guardar una sesión de trabajo (todas las pestañas abiertas en un momento dado) dándole un nombre, así puede cerrar las pestañas con la tranquilidad de que podrá abrirlas en conjunto de nuevo cuando lo necesite.

Rápidamente reviso si hay avisos del sistema, como por ejemplo pedidos de actualización o reinicio, actualización de antivirus, etc.

Consejo #4: No se debe ignorar las actualizaciones ni pedidos de reinicio. Apenas tenga un poco de tiempo, como al acabar la jornada, ir a tomar un café o realizar una llamada, y si no tiene nada crítico que realizar, permita que esas actualizaciones se instalen pues podrían estar cubriendo importantes agujeros de seguridad que suelen aprovechar programas maliciosos (malware) como los ransomware.

Y Aquí es donde de empieza la real historia, al revisar el registro de actividad de mi unidad en la nube, la cual uso como respaldo (backup) secundario, veo que se eliminó un documento PDF, que por su nombre parece ser importante dado que tenía que ver con información bancaria. Se había eliminado no hacía mucho, y no recordaba haberlo hecho adrede. Exploré la papelera de reciclaje y el documento no se encontraba allí, suelo mantener la papelera alrededor de una semana sin vaciar para justamente revertir estas acciones que podrían darse involuntariamente. El borrado de un documento (presionando la tecla suprimir) realizado por el usuario, mueve dicho documento a la papelera de reciclaje, si éste se encuentra en una de las unidades internas de la PC.

Consejo #5: Siempre mantenga, en lo posible, respaldos separados. Una buena estrategia es tener una copia en una unidad externa o un NAS y otra en la nube, por ejemplo, usando los múltiples servicios actualmente disponibles, como One drive (integrado en Windows 10) Google Drive, Dropbox, etc. Estos se pueden configurar de forma que el respaldo sea automatizado.

Consejo #6: Dé nombres descriptivos a sus archivos. Evite nombres como documento1, informe3, etc. No confíe en el nombre de la carpeta en donde tiene sus archivos, pero tampoco exagere dando nombres excesivamente largos.

Consejo #7: Evite la tentación de borrar la papelera todo el tiempo. Una papelera llena no hace más lenta una PC. Pero tampoco espere demasiado. Borrar la papelera, haciendo una revisión previa, en el fin de semana puede ser una buena estrategia.

Como tengo mi información más o menos organizada, pude dar con la carpeta en donde se supone debería hallarse dicho documento y efectivamente comprobé que no estaba.

Luego revisé mi respaldo histórico y comprobé que hacía cuatro días el documento si se encontraba en la carpeta indicada y que efectivamente era información importante y que no se eliminó a pedido mío.

Gracias a mis respaldos, podía recuperar con facilidad la información. Pero eso no eliminó el sentimiento de inseguridad, pues todavía quedaban dos preguntas clave sin responder: ¿Cómo se había borrado dicho archivo? ¿Habría más documentos eliminados?

La eliminación involuntaria quedaba descartada puesto que no recordaba haber entrado a esa carpeta en días previos y además el documento no se encontraba en la papelera. Así que tenía que ser una acción de sistema, provocada por algún programa. El fantasma de un malware asomaba y con ello la inquietud de que era posible que más información hubiese sido eliminada sin mi consentimiento.

Consejo #8: Aunque se tenga actualizado un antiviral y por más que su publicidad diga que es el mejor del mundo, siempre es posible que exista “malware” que consiga saltarse la protección, por ello la prevención y hábitos de uso siempre son la mejor defensa. De nada sirve instalarse múltiples antivirales, ya que la mayoría se basan en la misma información y lo único que conseguirá es hacer su equipo más lento y posiblemente inusable.

Por experiencia, conozco que los antivirales fallan, no sólo por dejar entrar un programa malicioso, sino también, por considerar “malware” aquello que no lo es. A esto último se le denomina falso positivo. Y muchas veces han dado serios problemas, sino que lo cuenten en Avast o Eset, que hace unos años, detectó falsamente que algunos archivos importantes del sistema operativo eran virus, moviéndolos al “baúl” o directamente eliminándolos haciendo que esas PC no volvieran a iniciar.

Por lo anterior, la eliminación del archivo podría tratarse entonces de un error de falso positivo, así que revisé el baúl del antiviral, que es el lugar en donde el antivirus registra o mueve los archivos que ha detectado como sospechosos. Afortunadamente, esa revisión terminó las dudas, el archivo había sido borrado por una falsa detección. Restauré el PDF, solicité una revisión manual del antiviral para comprobar que ya no era falsamente detectado y revisé el registro en búsqueda de posibles documentos que hubiesen corrido la misma suerte, no encontrando ningún otro afectado.

La sensación de seguridad retornó, puesto que no sólo había respondido mis dudas, sino, que había podido comprobar que mis hábitos de uso me hicieron descubrir la desaparición de un simple documento de los miles que hay en mi equipo y darme la posibilidad de corregirlo.

martes, 28 de abril de 2015

vHDL Obfuscator GUI - Ofuscador de código HDL

En algunas ocasiones un diseñador necesita compartir información pero no desea revelar el contenido de su código. Existen técnicas propietarias de los fabricantes de dispositivos lógicos programables (como las FPGA) que permiten encriptar el código, pero la mayor parte de las herramientas que realizan dicha protección, requieren de la adquisición de licencias adicionales y además no suelen ser portables.

Cuando lo que se desea es proteger ligeramente la propiedad intelectual del código fuente HDL, pero no necesariamente controlar la distribución del mismo, es posible utilizar técnicas más sencillas como la ofuscación. Esto permite generar un archivo fuente en HDL que es muy difícil de ser leído por un ser humano, permaneciendo válido y aceptado por un sintetizador o compilador, generando un resultado funcionalmente idéntico al código original sin ofuscar.

Hay que resaltar, que la ofuscación del código no tiene por intención la protección de secretos industriales, pues no tiene el nivel de una encriptación. Las referencias siguientes pueden ayudar a comprender mejor la aplicación que tiene el ofuscar el código:

https://www.aldec.com/en/support/resources/documentation/articles/1586

https://www.aldec.com/en/company/blog/5--camouflage-for-your-hdl-code

http://www.visengi.com/products/software/vhdl_obfuscator

http://www.semdesigns.com/Products/Obfuscators/VHDLObfuscator.html

http://ue.accesus.com/home/vhdl-obfuscator

miércoles, 4 de febrero de 2015

ALERTA: Ransomware "CryptoWall 3.0", HELP_DECRYPT

Si de pronto no puedes acceder a un documento y en su carpeta aparece cualquiera de los archivos:

HELP_DECRYPT.TXT

HELP_DECRYPT.PNG

HELP_DECRYPT.HTML

HELP_DECRYPT.URL

Apaga inmediatamente tu PC, y comunícate con tu asesor en informática de confianza. Tu información está en serio peligro.

El Ransowware "CryptoWall 3.0" anda suelto encriptando documentos de Office, imágenes, videos, etc. sobre escribiéndolos, haciéndolos prácticamente irrecuperables, y solicitando como rescate de tus datos el valor de USD$500 pagables en (2.33 al cambio) Bitcoins dentro de las 170 horas de realizada la encriptación, luego el costo sube al doble. El malware ataca a todos los archivos que se encuentren dentro de las unidades listadas por el sistema operativo, es decir, discos duros, unidades de memoria externas (memorias y discos usb) y unidades de red inclusive. Hasta hay reportes de que es capaz de modificar los archivos en Dropbox a los que la computadora infectada tuviera acceso.

En lo posible no intentes recuperar tu mismo la información, ni empieces a descargar supuestas herramientas que ofrecen ayudarte, muchas de ellas son falsas y buscan sacar provecho de tu situación. La mejor forma de intentar recuperar en algo tus documentos es mediante técnicas y herramientas profesionales y mejor si se realiza desde una computadora que se encuentre libre del Ransomware, si se tiene suerte y su sistema operativo es Windows 7, es posible que se haya tenido activada la opción de protección de sistema. y mediante la exploración del "volume shadow copy" existe la posibilidad de recuperar versiones previas de sus valiosos archivos. Sin embargo CryptoWall en su tercera versión intenta borrar esta copia de seguridad e inclusive desabilita la protección mencionada en un intento de desaparecer cualquier posibilidad de recuperación, afortunadamente no siempre consigue eliminar adecuadamente el archivo principal del "Shadow Copy" que se encuentra en una ubicación protegida.

¿Cómo protegerse de este nuevo ataque?

La medida más efectiva de todas: La copia de seguridad (Backup) Usted siempre debe de suponer que los archivos de su computadora son vulnerables, y que de un momento a otro simplemente puede perder todo aquello que en ella se encuentra, bajo esa premisa, debería de regularmente realizar copias de seguridad de sus archivos en unidades que sólo se conecten a la computadora para realizar dicha copia.

Mantenga su sistema operativo actualizado, muchos malwares de este tipo aprovechan las vulnerabilidades del sistema para tomar el control del mismo. Un sistema operativo no actualizado y conectado a la Internet se encuentra extremadamente expuesto a estos ataques y no existe garantía total de que un antivirus lo proteja si su sistema no ha sido corregido (parchado).

No abra ningún tipo de archivo de fuentes no confiables, no descargue contenido ni juegos que ofrecen ser gratuitos si no está 100% seguro de su origen.

Cuando navegue por Internet preste especial atención a los anuncios que indican que debe actualizar tal o cual complemento "plug-in" muchos de esos avisos son falsos, sólo haga caso a las actualizaciones que el propio sistema operativo (Windows) le sugiera e ignore los avisos que aparezcan en el navegador o página web.

Si tiene un antivirus actualízelo regularmente, conectando cada cierto tiempo su máquina a la Internet. Un antivirus desactualizado es una coladera.

Finalmente, vuelva a hacer backups, suba sus archivos críticos en forma manual a la nube.

lunes, 24 de noviembre de 2014

Nokia -> Ovi -> Here Maps: Offline Free Navigation

Echabas de menos Nokia Maps (Ovi Maps) pues Here de Nokia está disponible para Android, con navegación y mapas gratis. Lo mejor de todo es que puedes descargar mapas detallados y gratuitos además de voces en diferentes idiomas por WiFi y usar la navegación fuera de línea para no consumir ni un KB de tu plan de datos. Se instala sin problemas en tablets y smartphones Android. Perfecto para salir de viaje a lugares en donde no se tiene acceso a internet. Además realiza las búsquedas de los destinos y traza la ruta de navegación en modo sin conexión (Offline).

viernes, 19 de septiembre de 2014

Actualización PulsarERD: Disco de Rescate de Emergencia, ISO o USB de arranque

Hace años (2006) lancé por primera vez un disco de rescate de emergencia, esa vez basado en Windows XP (PE) ahora en la versión 2014 he actualizado las herramientas y basado el sistema en Windows 8.1 (PE) lo que permite recuperar sistemas hasta dicha versión. Por el momento no incluye muchas herramientas, sólo las imprescindibles y se irán agregando en caso se necesiten. Además es posible generar a partir de la imagen ISO una unidad USB de arranque con lo cual no sólo es posible tener mas espacio disponible sino que se hace sencillo agregar herramientas adicionales.

viernes, 25 de octubre de 2013

Raspberry Pi - Programación visual usando CodeTyphon y cross compile

Sin embargo, aún queda mucho espacio para seguir colaborando con este proyecto, cuyo objetivo principal es acercar nuevamente hacia los niños y jóvenes, el gusto por la innovación, el desarrollo de dispositivos y la programación; rescatándolos de la peligrosa tendencia actual, de ser puramente consumidores de lo que el mercado les ofrece. Lejos están los tiempos de los jóvenes Bill Gates y del emprendedor Steve Jobs, creadores de maravillas en sus garajes.

martes, 24 de septiembre de 2013

La neutralidad en los resultados de búsqueda: Google, Bing, Yahoo, etc.

Ecosia es un buscador algo menos parcial con los resultados, que apuesta por la neutralidad en las emisiones de CO2 generadas por las búsquedas (servidores, oficinas, tu dispositivo electrónico y mucho más) y además promete donar el 80% de sus ingresos a un proyecto de plantación de árboles en Brasil. Según mis pruebas no es tan rápido y versátil como Google (mi preferido) pero si en realidad va a plantar árboles con mi ayuda, entonces creo que de vez en cuando le daré uso.

Ecosia es un buscador algo menos parcial con los resultados, que apuesta por la neutralidad en las emisiones de CO2 generadas por las búsquedas (servidores, oficinas, tu dispositivo electrónico y mucho más) y además promete donar el 80% de sus ingresos a un proyecto de plantación de árboles en Brasil. Según mis pruebas no es tan rápido y versátil como Google (mi preferido) pero si en realidad va a plantar árboles con mi ayuda, entonces creo que de vez en cuando le daré uso.

lunes, 23 de septiembre de 2013

Configuración de K-9 Mail de Androd para acceder a Hotmail/Outlook y Yahoo mediante IMAP

Una de las grandes ventajas del protocolo IMAP frente al POP3 para acceder a una cuenta de correo es que el primero permite mantener sincronizados todos los mensajes, no importando desde que dispositivo sean leídos o eliminados. Cualquier cambio que se realice, por ejemplo, desde el cliente de correo en el celular, se reflejará casi inmediatamente en el cliente web, en el cliente de la tablet o de la PC de escritorio; de esta forma, no será necesario eliminar repetitivamente el mismo mensaje en todos los dispositivos. Imagine este escenario: empieza redactando un correo en la PC de su casa, pero no le alcanzó la inspiración y decide guardarlo como borrador para continuar mas tarde. Luego, ya habiendo salido de su casa, desea agregar o realizar algunos cambios; toma su celular inteligente conectado a la red WiFi/2G/3G/4G y continúa el mensaje donde lo dejó, tal vez adjunta alguna foto y lo envía. Llegando a su trabajo, decide que el mismo mensaje podría enviarlo a otra persona, así que desde la PC de su oficina, va a su carpeta de elementos enviados y reenvía el mensaje al nuevo destinatario. Todo lo anterior es perfectamente posible mediante IMAP. Otra de las ventajas del protocolo IMAP frente al POP3 es la recepción de correo instantáneo tan pronto está disponible en el servidor, lo que suele denominarse PUSH, en el caso del POP3, el correo no llega si no se realiza una sincronización previa, ya sea manual o de manera automática cada ciertos minutos.

Una de las grandes ventajas del protocolo IMAP frente al POP3 para acceder a una cuenta de correo es que el primero permite mantener sincronizados todos los mensajes, no importando desde que dispositivo sean leídos o eliminados. Cualquier cambio que se realice, por ejemplo, desde el cliente de correo en el celular, se reflejará casi inmediatamente en el cliente web, en el cliente de la tablet o de la PC de escritorio; de esta forma, no será necesario eliminar repetitivamente el mismo mensaje en todos los dispositivos. Imagine este escenario: empieza redactando un correo en la PC de su casa, pero no le alcanzó la inspiración y decide guardarlo como borrador para continuar mas tarde. Luego, ya habiendo salido de su casa, desea agregar o realizar algunos cambios; toma su celular inteligente conectado a la red WiFi/2G/3G/4G y continúa el mensaje donde lo dejó, tal vez adjunta alguna foto y lo envía. Llegando a su trabajo, decide que el mismo mensaje podría enviarlo a otra persona, así que desde la PC de su oficina, va a su carpeta de elementos enviados y reenvía el mensaje al nuevo destinatario. Todo lo anterior es perfectamente posible mediante IMAP. Otra de las ventajas del protocolo IMAP frente al POP3 es la recepción de correo instantáneo tan pronto está disponible en el servidor, lo que suele denominarse PUSH, en el caso del POP3, el correo no llega si no se realiza una sincronización previa, ya sea manual o de manera automática cada ciertos minutos. Actualmente es muy común que los usuarios cuenten con varias cuentas de correo de servidores diferentes, ya sea de la empresa en donde se trabaja o de servidores gratuitos como GMAIL, HOTMAIL/OUTLOOK, YAHOO, etc. Estas compañías han creado sus respectivas aplicaciones para poder acceder a sus servicios de correo desde Android. Así, es fácil terminar instalando tres o cuatro programas distintos simplemente para poder leer los correos, si es que no se quiere acceder desde la web. Afortunadamente, existen aplicaciones como el K-9 Mail que permiten acceder a los distintos servicios desde un único software si son configurados adecuadamente. Esto permite ahorrar memoria, batería y recursos en general escasos en dispositivos móviles. La configuración para acceder por IMAP a GMAIL puede encontrarse con facilidad en la web de soporte de google. Para Hotmail/Outlook y Yahoo es a veces un poco difícil encontrar la configuración adecuada, sin embargo, la que se pone a continuación ha funcionado sin problemas:

YAHOO

Usuario: direccion de email completa (nick@yahoo.com)

Contraseña: la misma que usa para acceder al correo vía la web (*********)

Servidor IMAP: imap.mail.yahoo.com

Seguridad: SSL/TLS (Siempre)

Tipo de autenticación: PLAIN

Puerto: 993

Servidor de salida: smtp.mail.yahoo.com

Seguridad: SSL/TLS (Siempre)

Puerto: 465

Tipo de autenticación: AUTOMATIC

Usuario: direccion de email completa (nick@yahoo.com)

Contraseña: la misma que usa para acceder al correo vía la web (*********)

HOTMAIL/OUTLOOK

Usuario: direccion de email completa (nick@hotmail.com)

Contraseña: la misma que usa para acceder al correo vía la web (*********)

Servidor IMAP: imap-mail.outlook.com

Seguridad: SSL/TLS

Tipo de autenticación: PLAIN

Puerto: 993

Servidor de salida: smtp-mail.outlook.com

Seguridad: STARTTLS

Puerto: 587

Tipo de autenticación: LOGIN

Usuario: direccion de email completa (nick@hotmail.com)

Contraseña: la misma que usa para acceder al correo vía la web (*********)

viernes, 23 de agosto de 2013

Gigabyte Reseller Meeting 2013 en Lima

Evento desarrollado en el Hotel Sheraton en Lima, en donde se presentó una muestra de las distintas líneas que Gigabyte ofrece en la región.

Evento desarrollado en el Hotel Sheraton en Lima, en donde se presentó una muestra de las distintas líneas que Gigabyte ofrece en la región.Contó con la participación de su presidente fundador Mr. Dandy Yeh, así como altos ejecutivos de su sucursal en Perú.

También se presentaron algunos de sus socios estratégicos como lo son: nVidia, Intel, Kingston y AOC que aprovecharon la oportunidad de mostrarnos lo mas reciente de sus respectivos productos.

Mientras se esperaba el inicio de las conferencias, podía observarse en las pantallas frente al público un interesante video realizado por www.overclocking-tv, el cual inserto en esta entrada, en donde se muestra cómo se fabrican las motherboards Gigabyte, aunque el video original parece haber sido tomado en el 2010.

Me llamó la atención la disertación del presidente de Gigabyte, aunque sólo podía entender su koreano gracias a un traductor, se escuchaba en su discurso un tono de humildad, agradecimiento y satisfacción por los logros alcanzados.

[EN REDACCIÓN]

jueves, 1 de agosto de 2013

Problemas con la suspensión híbrida (hybrid sleep) o la hibernación en Windows 7 x64

Esta entrada es como una ayuda memoria, aunque puede que le sea útil si tiene también este problema. Recientemente he tenido inconvenientes para suspender mi computadora de escritorio basada en MS Windows 7. El problema apareció luego de que tuve que realizar un cambio preventivo en uno de los discos duros que contenían datos y perfiles de usuarios, mas no archivos de sistema. Sin embargo, el disco de sistema había sido anteriormente reemplazado y el contenido trasladado de un disco a otro utilizando un software especializado como el Paragon Drive Copy, que permite realizar copias de las particiones de forma directa, sin presentar ningún efecto negativo.

En mi caso, la instalación del sistema operativo en un disco de 500GB sin partición previa, generó dos particiones, una de arranque reservada por el sistema, de alrededor de 103MB, y otra de 466GB en donde residen los archivos del sistema operativo.

El síntoma es el siguiente: al solicitar una suspensión híbrida el sistema parece empezar la generación del archivo de volcado de memoria para la hibernación, la pantalla se oscurece y luego vuelve a encenderse retornando a la pantalla de petición de la contraseña de usuario. Si se deshabilita la suspensión híbrida y se habilita la hibernación; el sistema suspende con normalidad (estado S3) a solicitud. Sin embargo la hibernación sigue sin funcionar. En el registro de eventos del sistema no aparece ninguna entrada aparente que de luces sobre el problema.

Luego de buscar en algunos foros, se esbozan distintas causas, se intentan diversas soluciones sin resultados. Una sugerencia indica que se revise las entradas del archivo de configuración de inicio (BCD Boot Configuration Data), lo que hice utilizando la aplicación EasyBCD, afortunadamente tenía un respaldo previo de dicha información, generada por el mismo programa. Al iniciar la ejecución del EasyBCD, un mensaje me informaba que el BCD del sistema no era accesible. Se montó la partición reservada en un directorio (C:\Boot) con atributos de sistema en la partición principal y se corrigieron algunos errores en los permisos de éste y del directorio en donde se guarda la imagen de las herramientas de recuperación (C:\Recovery). Al volver a iniciar el EasyBCD, éste pudo leer el BCD del sistema sin problemas.

Se reinició el equipo y se comprobó que la suspensión híbrida (suspensión + hibernación) había vuelto a funcionar.

martes, 9 de julio de 2013

Si estás pensando adquirir un Android...

Si estás por convertirte en propietario de un celular o tablet Android quizás deberías tener en cuenta la vulnerabilidad reportada por Bluebox Security. El problema afecta a aquellos usuarios que suelen descargar aplicaciones de lugares poco confiables, cómo Blackmart, algunas fuentes de Aptoide y otros tantos foros. Consiste en la alteración de los programas o apk de forma tal que se pueda introducir código malicioso sin modificar la firma digital criptográfica que autentica la fuente de la aplicación, haciéndola pasar como una aplicación original. De esta forma un aparentemente inocente juego podría convertirse en un troyano que permitiría el acceso a la información e inclusive al control de su dispositivo.

Afortunadamente Google corrigió esta vulnerabilidad en el código fuente de Android 4.2.2, algunos fabricantes han empezado a distribuir la corrección en las actualizaciones respectivas.

Para saber si su dispositivo se encuentra afectado, Bluebox Security ha desarrollado una aplicación gratuita que se encuentra disponible en el PlayStore, la cual hará una revisión de su sistema e informará si cuenta con la corrección o si tiene instalada algun software malicioso que se ha aprovechado de esta vulnerabilidad.

martes, 6 de marzo de 2012

Galaxy S Wifi 5.0 o el Player que quiso ser Smartphone

De mi experiencia e información en la web:

Duración de batería:

capacidad 2500mAh, que equivale a 8 horas de video, 60 horas de música con la pantalla apagada

algo mas de 48 horas navegando intermitentemente en la web, revisando y respondiendo correo, aplicaciones de mensajería, noticias RSS.

Respuesta de la interfaz:

Bastante buena, he estado probando con varios launchers, me he quedado con el Launcher Pro.

Puedes adicionarle memoria, lee micro SD hasta 32GB, aunque algunos sitios reportan compatibilidad con algunas tarjetas de 64GB.

Conectividad:

Wifi B/G/N Coje las redes bastante rápido.

Bluetooth 3.0, he hecho de todo con el bluetooth, tanto sincronizándolo con mi celular como con mi notebook. Desde transferencia de archivos hasta usarlo como fuente de audio y receptor de audio. En fin explota todas las capacidades del Bluetooth.

Pantalla:

Lo unico interesante es el tamaño 5". Tiene buen brillo y buena gama de colores, pero no se compara con una Super AMOLED o un Retina Display. Aunque ciertamente la diferencia se aprecia en aplicaciones muy específicas.

Multimedia:

Nativamente soporta muchos formatos de audio y video. Inclusive he visto películas en MKV.

El audio se escucha sorprendentemente bien, posee ecualizador. Tiene toma para audífonos de 3.5mm y dos parlantes estéreo traseros de buena calidad aunque su volúmen no es muy alto.

Buen soporte para uPnP.

Sistema operativo:

Lleva el Android 2.2 aunque en otros países lo han actualizado a 2.3.

Va bastante bien y fluído. Al parecer al quitar el trabajo que tiene que hacer el sistema gestionando la comunicación GSM hace que el procesador maneje el GUI con mucha fluidez.

Me he dado el gusto de hacer los cambios que me plazcan, dejando el equipo como me gusta, probando Launchers, Widgets, etc. La verdad una actividad hipnotizante y casi adictiva.

Aplicaciones:

Viene con muchas preinstaladas, además tiene acceso al Market oficial y al Market de Samsung. En éste último salen como gratuitas algunas aplicaciones que son normalmente de pago, debe de ser algún tipo de convenio. Además claro tienes los Markets Negros pero ese es otro tema.

Redes Sociales:

Existen aplicaciones para conectarse a todas, yo recomiendo: Trillian, Fring, Skype, Google+ y FriendCaster.

Navegacion Web:

Aunque el navegador standard va bien, yo le he puesto el Dolphin Mini (gratuito) que a mi gusto es muy bueno. Además cuando hay videos en Youtube que están restringidos para móbiles. Con el Dolphin fácilmente lo hago pasar como un navegador de escritorio (PC) y me permite ver el video sin restricciones.

GPS:

Va bien, pero sigo extrañando el OVI Maps que tenía en mis celulares Nokia.

Bueno, es lo que puedo aportar en esta semana de uso de mi Galaxy. En resumen estoy bastante contento.

Lo mas sorprendente de todo es que ahora la batería de mi celular dura mucho más será que ya no le doy mucha bola, ya que muchas de las actividades las realizo ahora con la Galaxy.

Saludos.

Recursos:

Especificaciones en GSM Arena

Características en la Página oficial de Samsung

lunes, 17 de septiembre de 2007

En los inicios de la exploración Lunar

Fotografía de la Luna, tomada

con una cámara Canon S2 IS

sin trípode desde la ventana

de mi oficina en Lima-Perú.

Referencias

jueves, 19 de julio de 2007

Album de fotos del Intel Technology Tour 2007

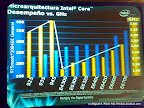

Terminó la edición 2007 del Tour Tecnológico de Intel, realizado por primera vez en el Perú, en las instalaciones del Swissotel, con la presentación de expositores nacionales e internacionales que trataron distintos temas. Se inició con una introducción histórica de la evolución de los procesadores Intel luego siguieron las conferencias sobre la revisión del estado de la tecnología en nuestro país y como ésta promueve su crecimiento económico; charlas técnicas sobre las diferencias en la microarquitectura, Netburst vs Core;

Terminó la edición 2007 del Tour Tecnológico de Intel, realizado por primera vez en el Perú, en las instalaciones del Swissotel, con la presentación de expositores nacionales e internacionales que trataron distintos temas. Se inició con una introducción histórica de la evolución de los procesadores Intel luego siguieron las conferencias sobre la revisión del estado de la tecnología en nuestro país y como ésta promueve su crecimiento económico; charlas técnicas sobre las diferencias en la microarquitectura, Netburst vs Core; Benchmarking; Consejos para los Integradores de sistemas; demostraciones en vivo; nuevos productos tanto en la línea de servidores, desktop y portátiles; una muy interesante charla sobre como Intel manejó al interior de su compañia los problemas de IT, resolviendo que la tecnología movil aporta mayores beneficios y estableciendo un ciclo óptimo de renovación de equipos; evolución de la plataforma movil Intel Centrino Duo y Centrino Pro; entre otras.

Benchmarking; Consejos para los Integradores de sistemas; demostraciones en vivo; nuevos productos tanto en la línea de servidores, desktop y portátiles; una muy interesante charla sobre como Intel manejó al interior de su compañia los problemas de IT, resolviendo que la tecnología movil aporta mayores beneficios y estableciendo un ciclo óptimo de renovación de equipos; evolución de la plataforma movil Intel Centrino Duo y Centrino Pro; entre otras.

También fue la oportunidad para entrar nuevamente en contacto con distintos distribuidores socios de Intel como Deltron, Techdata, Intcomex, Infordata, Lenovo, Advance, Codddeper; también se contó con la participación de otros invitados como Bitácora y UPS.

Al final de todas las conferencias se realizaron sorteos desde procesadores Intel Pentium Dual Core y Mainboards hasta el sorteo final que consistió en una moderna Notebook HP de última generación con todas las características novedosas de la plataforma Centrino Duo.

En el siguiente enlace se encuentra un album de fotos con algunos comentarios. Las tomas se realizaron con la cámara de un celular Nokia N73 por lo cual hay algunas deficiencias producidas principalmente por la falta de luz. Posteriormente se publicarán en youtube un par de videos del evento.

miércoles, 18 de julio de 2007

Un gran Tick de Intel

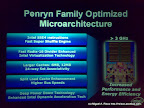

En este momento acaba de terminar una estupenda conferencia sobre Penryn, procesador anunciado a principios de año y que se considera una mejora a la microarquitectura Core, ha sido interesante observar como Penryn derrotaba con facilidad al Quad Core más rápido comercialmente disponible gracias en mayor parte al nuevo juego de instrucciones SSE4 y al uso de una aplicación optimizada que hace uso de estas instrucciones para la compresión de video en formato DivX.

En este momento acaba de terminar una estupenda conferencia sobre Penryn, procesador anunciado a principios de año y que se considera una mejora a la microarquitectura Core, ha sido interesante observar como Penryn derrotaba con facilidad al Quad Core más rápido comercialmente disponible gracias en mayor parte al nuevo juego de instrucciones SSE4 y al uso de una aplicación optimizada que hace uso de estas instrucciones para la compresión de video en formato DivX.

Los ciclos de desarrollo en intel son divididos en lo que denominan los Tick y los Tock, un Tick equivale a una revisión y mejora de una arquitectura existente, mientras que un Tock, es el desarrollo total de una microarquitectura diferente, por ejemplo, el paso de la microarquitectura Net Burst de la famila Pentium 4 y Pentium D hacia la micro arquitectura Core fue un Tock. La demostración fue realizada usando dos computadoras una de ellas con un procesador QuadCore QX6800 y un Penryn de 3.33MHz, a ambas se les asignó simultáneamente la tarea de realizar una compresión de un video obteniéndose con el Penryn una ganancia en performance del más del 100%.

Entre las características más interesantes de este nuevo procesador se encuentran la inclusión del conjunto de instrucciones SSE4, Mejoras en la velocidad de ejecución operaciones matemáticas, memoria caché del order de 6MB y 12MB, Mejoras en la gestión de caché y en la velocidad de bus, características avanzadas de gestión de energía con la función de cero consumo. Penryn se fabrica bajo el proceso de 45nm, lo que permite una mayor densidad de transistores y un menor consumo de energía

Desde el segundo dia del Intel Technology Tour 2007

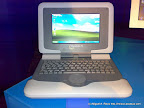

Intel presenta al inicio del segundo dia, entre otras cosas, la disponibilidad en el Perú de la ClassMate PC, una pequeña Notebook pensada principalmente para ser usada por niños y diseñada tomando en cuenta aspectos tan importantes como durabilidad y resistencia al trato rudo.

Intel presenta al inicio del segundo dia, entre otras cosas, la disponibilidad en el Perú de la ClassMate PC, una pequeña Notebook pensada principalmente para ser usada por niños y diseñada tomando en cuenta aspectos tan importantes como durabilidad y resistencia al trato rudo.

Esta interesante mini computadora portatil es la respuesta de la empresa a la conocida propuesta de Nicholas Negroponte: las computadoras de $100 OLPC, aunque el valor de la versión de Intel es mayor ($280 ~ $350).

Las principales características de este equipo son: Mini chasis personalizado de 245x196x44mm; CPU IProcesador Intel® Mobile ULV 900 MHZ, caché Zero L2, 400 MHZ FSB; Chipset Intel 915GMS + ICH6-M; Memoria DDR-II 256MB (512MB) SO-DIMM; Pantalla LCD 7" 800 x 480, LVDS Interfaz, LED Backlight; Almacenamiento 1GB/2GB NAND Flash; Sonido estéreo de 2 canales, con parlantes y micrófono incorporados, conexión para salida externa y entrada de micrófono; Red Ethernet 10/100M + Mini USB WLAN 802.11 b/g con antena; Puertos USB; Batería con adaptador, seis celdas y funcionamiento de 4 horas aproximadamente; Teclado con tacto de goma (similar a las calculadoras), Peso de menos de 1.3kg; Sistema Operativo Windows XP Pro / Linux; y algunos aplicativos adicionales de orientación fuertemente educativa.

Si bien, como mencioné líneas arriba es una maquina "educativa" la realidad es que tiene mucho potencial, una computadora pequeña, resistente, con Windows XP Pro, USB Host, conectividad WiFi, WideScreen; bien podría ser usada para leer el correo electrónico, mantener información de contactos, correr aplicaciones básicas de oficina, mantener listados de precios y stock sincronizados con un servidor principal, acceder via servicios de terminal a un escritorio remoto para ejecutar aplicaciones mas complejas, e inclusive reproducir contenidos multimedia, es decir, bien podría tener un uso digamos más profesional para aquellos usuarios que no demandan demasiado. Consideren, que hasta hace muy poco, una PocketPC, con 64MB de RAM, 128MB de ROM y pantalla VGA ~4" (640x480) podía costar mas de $400.

Si tuviera un formato mas reducido, acorde con el tamaño de pantalla (pero no mucho para no aumentar la fragilidad demasiado) y un slot SDIO, creo que muchos compraríamos estos equipos para jubilar algunos de nuestros "viejos" gadgets sobre todo mientras el adquirir UMPC siga siento cosa de lujo.

martes, 17 de julio de 2007

Desde el Intel Technology Tour 2007

Escribo sentado frente al escenario montado en el Swissotel para la presentación del Intel Technology Tour 2007, un evento de tecnología interesante que siempre trae novedades, pronto escribiré más detalles, por lo pronto la inclusión de soporte para las nuevas memorias DDR3 en las motherboards y la incorporación de slots adicionales miniPCI en las notebooks para colocar lo que Intel denomina Turbo Memory, una memoria no volátil para la gestión de caché avanzada, característica disponible en Windows Vista, lo que permite un aumento en la performance del equipo. Ah, escribo este artículo desde un pocketPC y las fotos se tomaron con un celular Nokia N73.

Escribo sentado frente al escenario montado en el Swissotel para la presentación del Intel Technology Tour 2007, un evento de tecnología interesante que siempre trae novedades, pronto escribiré más detalles, por lo pronto la inclusión de soporte para las nuevas memorias DDR3 en las motherboards y la incorporación de slots adicionales miniPCI en las notebooks para colocar lo que Intel denomina Turbo Memory, una memoria no volátil para la gestión de caché avanzada, característica disponible en Windows Vista, lo que permite un aumento en la performance del equipo. Ah, escribo este artículo desde un pocketPC y las fotos se tomaron con un celular Nokia N73.

orcid.org/0000-0001-9560-6408

orcid.org/0000-0001-9560-6408